Nell'App Store e nel Google Play Store ne esistono a decine. Alcune contano anche centinaia di milioni di download, tanto da essere nelle primissime posizioni tra le app più scaricate su iPhone, iPad, smartphone e tablet Android. Merito, senza ombra di dubbio, della loro utilità: le cosiddette "applicazioni torcia" permettono di trasformare il flash al led di cui sono dotati gran parte degli smartphone oggi in commercio in una luce d'emergenza da sfruttare in qualunque momento.

Da applicazioni del genere, però, ci si aspetterebbe che abbiano accesso alla funzionalità flash dello smartphone, in modo da "manipolarlo" (temporaneamente, si intende) e trasformarlo in una torcia d'emergenza. La realtà dei fatti, però, è completamente differente: in fase di installazione le app torcia chiedono (e ottengono) accesso a informazioni e funzionalità che poco hanno a che fare con il loro "scopo originario".

Caso non isolato

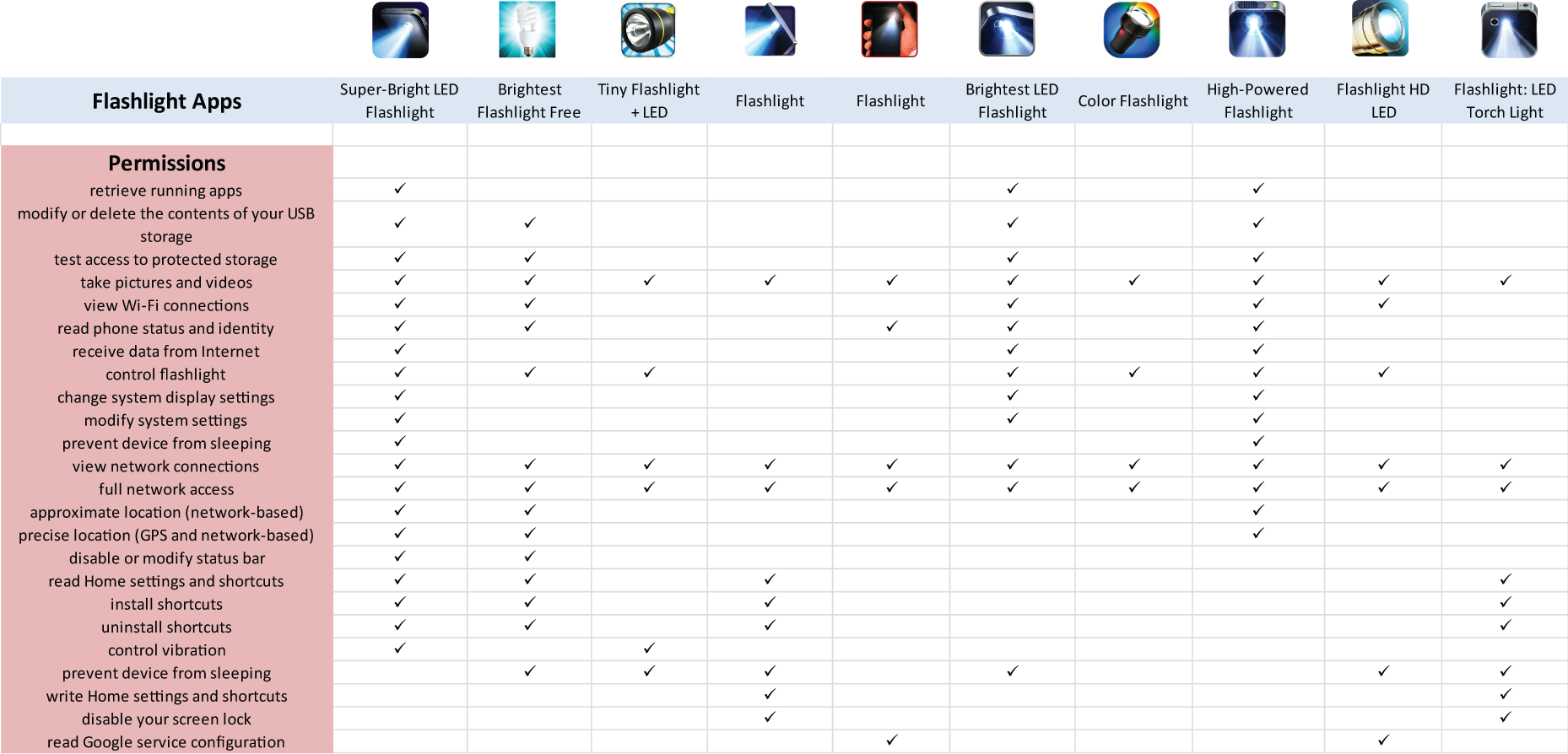

Come evidenziato da Snoopfall, società da tempo attiva nel settore della sicurezza informatica e della protezione dei dati personali, le dieci "app torcia" più scaricate dal Google Play Store chiedono permessi che vanno ben al di là delle loro necessità (o, almeno, di quelle che dovrebbero essere le loro necessità). Possono, ad esempio, accedere ad informazioni personali e riservate del dispositivo e del possessore del dispositivo; controllare gli spostamenti dell'utente grazie alla triangolazione dei dati del GPS e della rete cellulare; accedere alla fotocamera, scattare foto e girare filmati; leggere, scrivere e cancellare file; fare chiamate; accedere alla rubrica; leggere o scrivere messaggi di posta elettronica, SMS e messaggistica istantanea; avere pieno accesso alle risorse di Rete e alle connessioni (attive e disponibili).

Un comportamento che ha attirato le attenzioni anche della Federal Trade Commission (FTC), ente governativo statunitense che vigila sul comportamento delle aziende e delle società. "Queste applicazioni torcia – spiega Jessica Rich, direttore del dipartimento per la difesa dei consumatori della FTC – lasciano gli utenti al buio per quanto riguarda l'utilizzo dei dati che collezionano tramite i loro smartphone". In questo modo, il consenso informato che si concede prima di scaricare l'applicazione ha ben poco valore.

Caro prezzo

Nonostante queste applicazioni siano completamente gratuite, gli utenti pagano comunque un prezzo salatissimo. I dati ricavati dalle varie app torcia, infatti, sono poi ceduti a società di marketing (e non solo) che li utilizzano per la creazione di pubblicità traccianti "cucite addosso" agli utenti. Ma non sembrano essere le sole: molte altre applicazioni gratuite, infatti, chiedono di poter accedere a funzionalità e porzioni di memoria che poco hanno a che vedere con il loro funzionamento. "Le applicazioni gratuite – si legge in alcuni report Snoopfall – fanno leva sui loro network commerciali per monetizzare le informazioni e i dati personali ricavati dagli smartphone degli utenti. Alcune, addirittura, sono sviluppate da cybercriminali o hacker con lo scopo di collezionare dati o spiare determinate fasce di popolazione".

I ricercatori dell'università statunitense "Carniege Mellon" hanno analizzato termini e condizioni di utilizzo delle 100 applicazioni più scaricate dal Google Play Store, scoprendo particolari molto interessanti. È venuto alla luce, ad esempio, che le app Backgrounds HD Wallpaper, Brightest Flashlight, Dictionary.com, Google Maps, Horoscope, Mouse Trap, Pandora, Shazam, Talking Tom Virtual Pet sono le più esigenti da un punto di vista delle richieste di accesso a dati personali e funzionalità. Ma, se appare normale che Google Maps voglia accedere al GPS del dispositivo e che Shazam voglia poter attivare il microfono quando è in uso, appare meno chiaro il perché Talking Tom chieda gli stessi permessi.

Tutti all'arrembaggio

Uno studio più esteso e approfondito è stato condotto dal Data Center of China Internet (DCCI) che, nel 2013, ha condotto un'analisi sulle 1400 applicazioni più scaricate dal Google Play Store. Leggendo tra le righe del report realizzato in seguito al lavoro di ricerca si scopre che poco meno del 70% delle applicazioni tiene traccia dei dati personali degli utenti, e il 35% lo fa senza ragione apparente.

La società MWR InfoSecurity lancia un ulteriore allarme: questo comportamento a dir poco spregiudicato potrebbe facilitare il furto dei dati personali degli utenti da parte di hacker e altri cybercriminali. Il codice delle applicazioni gratuite, infatti, potrebbe contenere del codice inserito da agenzie pubblicitarie e di marketing per collezionare dati e informazioni di ogni genere sugli utenti. Nel caso in cui qualche pirata informatico riuscisse a trovare una minima falla nel codice, potrebbe sfruttarla ed entrare in possesso di preziosissimi dati personali.

Questione di permessi

Per evitare di utilizzare applicazioni sin troppo invasive è il caso, dunque, di porre particolare attenzione nelle primissime fasi di utilizzo. Una volta scaricata l'app dai vari store online, l'utente potrà consultare la lista dei permessi (o autorizzazioni che dir si voglia) necessari al suo funzionamento. Si tratta delle funzionalità e degli strumenti dello smartphone cui l'applicazione ha bisogno di accedere per il proprio funzionamento: se, ad esempio, l'app dovrà inviare delle notifiche push o vorrà utilizzare il GPS o la connessione dati, l'utente dovrà essere preventivamente informato di questo. In questo modo l'utente potrà rendersi conto – prima dell'installazione o prima di utilizzare l'app – se i permessi richiesti sono in linea con i servizi offerti dall'app stessa.

Nello specifico, iOS e Android (almeno fino alla versione Android 5 Lollipop, con Android 6 Marshmallow le cose cambiano) hanno modalità di gestione dei permessi discostanti. Vediamo nello specifico come si comportano i due sistemi operativi mobili e come dovrebbero comportarsi gli utenti per difendere la privacy.

Gestire i permessi con iOS

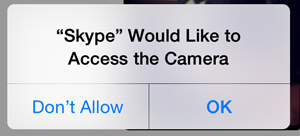

La gestione dei permessi app con iOS è abbastanza flessibile e lascia spazio al libero arbitrio dell'utente. In fase di revisione delle applicazioni (avviene prima della pubblicazione nell'App Store) Apple concede alcuni permessi necessari al corretto funzionamento del prodotto. Per il resto è l'utente a scegliere come e quando concedere le autorizzazioni di accesso alle app.

Ad esempio, al primo lancio di Google Maps, l'utente dovrà decidere se concedere o meno l'accesso al modulo GPS dell'iPhone, mentre se si vuole scattare una foto con WhatsApp, l'app chiederà all'utente il permesso di utilizzare il sensore fotografico. Volendo, si può decidere di revocare permessi e autorizzazioni già concesse accedendo alle Impostazioni e premendo su Privacy. Qui l'utente potrà accedere alle varie sezioni e controllare quale app può accedere, ad esempio, alla Rubrica, al Microfono o alla Posizione.

Gestire i permessi con Android

Come accennato, tutte le versioni di Android sino a Lollipop gestiscono i permessi in maniera completamente differente. In fase di installazione, l'app mostrerà all'utente una lista di autorizzazioni necessarie per il funzionamento da accettare in blocco: se non si dovesse concedere il permesso, l'app non potrebbe essere installata sul dispositivo. Si tratta, di fatto, di una sorta di avviso informativo più che una richiesta di accesso alle funzionalità del dispositivo: leggendo l'elenco, l'utente potrà sapere se l'app utilizzerà la connessione dati o il posizionamento GPS, la connettività Bluetooth o se avrà bisogno di accedere ai Contatti. Bisogna, dunque, fare molta attenzione e valutare se tutte le richieste autorizzative siano necessarie al corretto funzionamento dell'app.

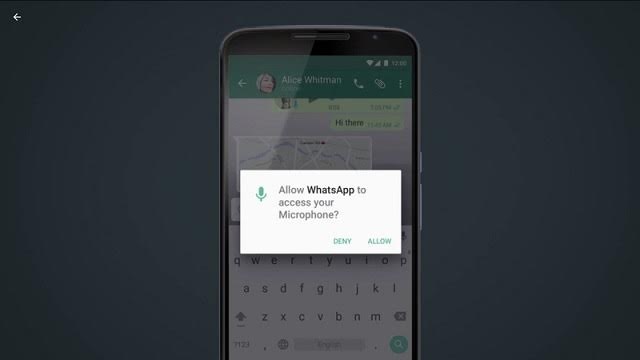

Con Android 6 Marshmallow la gestione dei permessi app cambia radicalmente e somiglierà a quella di iOS. L'utente sarà in grado di concedere singolarmente ogni permesso alle funzionalità del dispositivo: se, ad esempio, WhatsApp vuole accedere al microfono per la registrazione di un messaggio vocale, dovrà richiedere l'autorizzazione al proprietario del dispositivo. Dalle Impostazioni delle Applicazioni, inoltre, sarà possibile controllare quali permessi sono stati concessi ed eventualmente revocarli. Il controllo sui propri dati e sulla propria privacy, insomma, sarà molto più incisivo.

Sei sicuro di proteggere davvero i tuoi dati e i tuoi dispositivi connessi online? Scarica il nostro ebook gratuito per conoscere i trucchi e i consigli per aumentare la tua sicurezza in rete.