C'era un tempo in cui le persone potevano facilmente distinguere tra il cyberspazio, il mondo digitale costituito da computer, network, server e hacker, e il mondo "reale", popolato da persone in carne e ossa, palazzi e automobili (tra migliaia di altre cose, ovviamente). Con il passare degli anni e il susseguirsi di scoperte ed evoluzioni tecnologiche, quella distinzione si è andata via via assottigliando e oggi è sempre più complesso riuscire a discernere cosa sia reale e cosa sia virtuale.

Oggi, infatti, computer sempre più piccoli (a volte microscopici) dotati di connettività radio, hanno invaso il mondo di "carne e ossa". Li troviamo praticamente ovunque: dagli smartphone agli smartwatch, dai giocattoli alle automobili, passando per bici, abitazioni ed elettrodomestici. L'interconnessione tra milioni di questi dispositivi ha dato vita a quello che esperti e scienziati chiamano Internet of things (Internet delle cose, in italiano) la rete degli oggetti smart dotati di connettività a Internet e chip in grado di trasformarli in piccoli computer.

Questa tendenza tecnologica, anche se ha permesso lo sviluppo di nuovi settori produttivi e ampliato le possibilità comunicative di tutti gli internauti, ha anche spalancato nuove frontiere ai pirati informatici. Se un tempo gli hacker erano "confinati" all'interno del mondo virtuale, oggi possono tranquillamente "scorrazzare" all'interno del mondo reale e prendere il controllo degli elettrodomestici, dei dispositivi mobili e addirittura delle automobili. In particolare, il 2015 è stato l'annus horribilis della sicurezza informatica legata all'IoT.

Auto connesse

Uno dei bersagli IoT preferiti dagli hacker sembrano essere le automobili. I nuovi modelli dotati di connettività alla Rete, infatti, possono essere hackerati con apparente facilità. I ricercatori statunitensi Charlie Miller e Chris Valasek hanno ridefinito il concetto di "sicurezza dei veicoli" dimostrando come fosse semplice fare breccia nei sistemi di gestione di un'auto connessa e prenderne letteralmente il controllo. Il loro lavoro ha costretto FCA automobiles (l'ex Fiat Chrysler per intendersi) a richiamare ben 1,4 milioni di autoveicoli per aggiornarne il firmware implementando nuove funzionalità di sicurezza.

La Jeep hackerata, però, è stato solo il primo esempio di una lunga lista. Nel corso del DefCon 2015 (la conferenza dedicata al mondo degli hacker più conosciuta e frequentata al mondo) Marc Rogers, principale ricercatore di sicurezza di CloudFlare, e Kevin Mahaffey, cofondatore e CTO della software house attiva nel campo della sicurezza informatica Lookout, hanno mostrato una lunga lista di problemi di sicurezza legati al software che gestisce la Tesla S. Grazie a queste vulnerabilità, un hacker qualsiasi avrebbe potuto prendere il controllo dell'auto elettrica anche a distanza di centinaia di metri.

Nel corso della stessa conferenza, il ricercatore di sicurezza Samy Kamkar ha mostrato un dispositivo di sua invenzione chiamato OwnStar. Collegando questo piccolo dongle (dispositivo elettronico portatile) all'interno di un veicolo di General Motors, un hacker potrebbe intercettare le comunicazioni che transitano attraverso l'app per smartphone OnStar (applicazione sviluppata da GM che fornisce in abbonamento servizi come connettività, sicurezza all'interno del veicolo, vivavoce, navigazione turn-by-turn e sistemi di diagnostica a distanza negli Stati Uniti, Canada e Cina). In questo modo, i pirati informatici possono intercettare le chiamate, geolocalizzare la posizione di altre automobili della stessa casa automobilistica e addirittura accendere il motore a distanza. Nei giorni successivi, Kamkar ha mostrato dispositivi in grado di hackerare anche le applicazioni sviluppate da BMW e Mercedes.

Tutte queste azioni dimostrative hanno l'intenzione di inviare un messaggio sia ai produttori di auto connesse, ma anche agli utenti e ai politici che si occupano di regolare il settore. Se fino a oggi il mondo automobilistico sembrava in qualche modo immune ad attacchi hacker, nel 2015 si è mostrato l'esatto contrario e gli utenti dovrebbero iniziare a lamentarsene con chi realizza le automobili.

Dispositivi medici

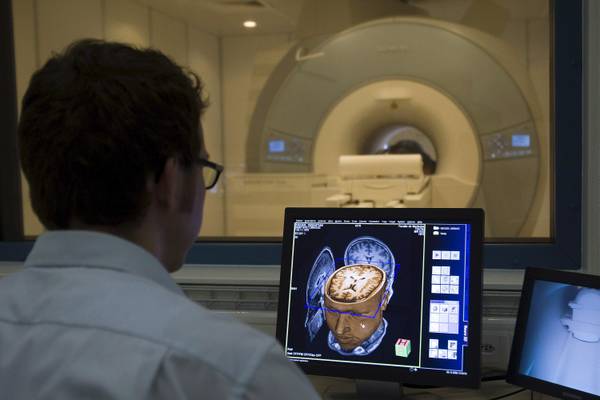

Le auto connesse non sono l'unico settore sotto attacco da parte dei pirati informatici. Anche i device medici possono essere un obiettivo degli hacker: alcuni studi hanno dimostrato che è possibile manomettere il corretto funzionamento di pacemaker e macchinari per la cura dei tumori. Inoltre, gli hacker possono entrare nella rete Wi-Fi degli ospedali e delle cliniche private e interrompere la connessione a Internet durante gli interventi. Purtroppo gli ospedali solitamente non fanno grossi investimenti in sicurezza informatica e pertanto le loro reti interne presentano spesso molte falle che possono essere facilmente sfruttate dagli hacker. L'agenzia nazionale statunitense per i medicinali sta studiando delle soluzioni per correre ai ripari e mettere in sicurezza quanto meno i macchinari per la somministrazione della morfina e della chemioterapia: sfruttando una delle falle di sicurezza presenti in tali apparecchiature un cracker potrebbe arrivare anche a compromettere, in pochi secondi, la vita stessa del paziente. Purtroppo i problemi inerenti i device medici non possono essere efficacemente corretti con una semplice patch di aggiornamento, è l'intera struttura che deve essere ripensata e ricostruita.

Il mondo connesso

La maggior parte dei dispositivi presenti sul mercato hanno un sensore Wi-Fi che permette la connessione alle reti pubbliche o private, aumentando i rischi sul piano della sicurezza. Mattel, azienda che produce le Barbie, ha sviluppato una bambola, che sfruttando la connessione Wi-Fi, riesce a sostenere un dialogo con i bambini: grazie all'applicazione disponibile per smartphone e tablet i genitori potranno controllare i movimenti di Hello Barbie. Samsung ha sviluppato un frigo intelligente che permette all'utente di sincronizzare le informazioni tramite Google Calendar, l'apparecchio non ha però superato i test minimi di sicurezza per ottenere i certificati SSL.

Una coppia di hacker ha dimostrato che le smart gun, ultimo ritrovato della tecnologia, non sono così sicure come affermano le società produttrici. Infatti, i due pirati informatici sono riusciti a entrare all'interno del sistema che controlla un fucile da cecchino, cambiando l'obiettivo e disinnescando l'arma. Le smart gun potrebbero creare molti problemi se non si riuscirà a coprire la falla presente nella sicurezza.