Sono state una parte centrale della nostra vita digitale per decenni, quindi, pensare di abbandonare le password completamente potrebbe suscitare qualche controversia, soprattutto da parte dei più restii ai cambiamenti. Il timore è che costituisca un rischio per la sicurezza online. Tuttavia, esistono molti metodi di accesso sicuri e comodi che hanno reso le password obsolete.

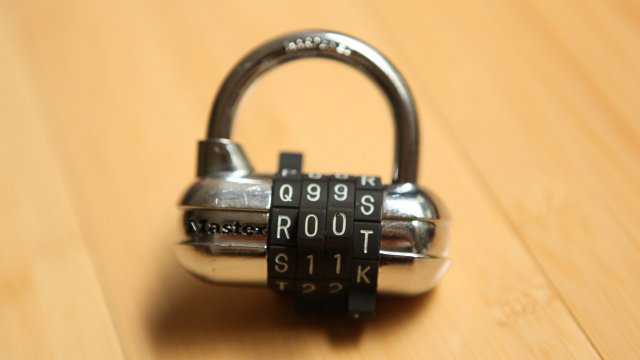

Delegare la gestione delle password e chiavi di sicurezza

Credits Shutterstock

Non solo le password sono vulnerabili a frodi e truffe online, ma anche fastidiose da ricordare. Fortunatamente esistono molte alternative. Una delle prime possibilità è quella di affidarsi a gestori di password, vale a dire servizi che consentono di creare, memorizzare e gestire in modo sicuro le password. I password manager criptano le password e le memorizzano in un database protetto da una password principale o un'altra forma di autenticazione forte.

Gli utenti possono generare password complesse in modo automatico e accedere alle proprie credenziali attraverso l'estensione del browser o l'applicazione del gestore di password. Alcuni gestori di password popolari includono LastPass, 1Password, Dashlane e KeePass.

I vantaggi dei gestori di password includono la facilità di gestione delle password complesse, la memorizzazione sicura delle credenziali e la sincronizzazione tra dispositivi. Tuttavia, è fondamentale utilizzare una password principale forte e mantenere il dispositivo di accesso sicuro per evitare accessi non autorizzati.

I gestori di password e le chiavi di sicurezza riducono il rischio di accessi non autorizzati e semplificano l'esperienza dell'utente nella gestione delle credenziali di accesso

Le chiavi di sicurezza sono dispositivi fisici che offrono un'ulteriore forma di autenticazione per l'accesso a un account o a un sistema e offrono un alto livello di sicurezza, poiché richiedono la presenza fisica del dispositivo per completare l'autenticazione. Solitamente, seguono lo standard FIDO (Fast Identity Online) e utilizzano metodi di autenticazione come l'USB, il Bluetooth o la tecnologia NFC. Gli utenti devono collegare la chiave di sicurezza al dispositivo durante il processo di autenticazione per confermare la loro identità.

Sono altamente resistenti a tecniche come il phishing e le violazioni di dati, poiché anche se un malintenzionato dovesse ottenere la password, non avrebbe accesso senza la chiave di sicurezza fisica. Alcuni esempi di chiavi di sicurezza sono YubiKey, Google Titan Security Key e SoloKeys. Tuttavia, potrebbero richiedere un'infrastruttura adeguata e l'integrazione con i servizi e le applicazioni che si desidera proteggere.

Autenticazione a due fattori (2FA) e come può proteggere meglio un account

Credits Shutterstock

Un altro metodo di sicurezza efficace è l’autenticazione a due fattori che richiede agli utenti di fornire due diversi fattori di identificazione quando accedono ad un sistema. Si tratta della combinazione di qualcosa che l'utente sa (come una password o un PIN) e qualcosa che l'utente possiede (come uno smartphone o un token).

La 2FA è una tecnologia più sicura rispetto alle sole password, poiché richiede di fornire nome utente e password insieme ad un codice temporaneo (OTP) inviato su un device differente da quello in uso, o generato all’interno di un’apposita app come Google Authenticator o Microsoft Authenticator.

Ma può essere scomoda poiché gli utenti devono eseguire più passaggi. Inoltre, se perdono il dispositivo su cui ricevono l’SMS o l’app di autenticazione, potrebbero non essere in grado di accedere ai propri account.

Perché scegliere metodi biometrici come l'impronta digitale e il riconoscimento facciale

Credits Shutterstock

La biometriarappresenta un'alternativa sicura e conveniente alle password tradizionali perché si basa sulle caratteristiche biologiche uniche dell'utente per verificare che sia chi sostiene di essere. Le forme più comuni di autenticazione biometrica sono la scansione delle impronte digitali, il riconoscimento facciale, la scansione retinica e la riconoscimento vocale.

La scansione dell’impronta digitale è veloce e facile da usare, non richiede l'uso di password o PIN e offre un alto livello di sicurezza in quanto è difficile replicare o falsificare le impronte digitali di qualsiasi individuo.

Il riconoscimento facciale è uno dei metodi di autenticazione più accurati in grado di differenziare anche gemelli identici e di riconoscere le persone a distanza.

La scansione retinica utilizza un dispositivo specializzato per scansionare i vasi sanguigni nell'occhio e identificare l'individuo. Questo metodo è considerato uno dei più sicuri, ma richiede costi elevati per la sua implementazione e manutenzione.

Il riconoscimento vocale utilizza una tecnologia apposita per verificare l'identità dell'utente in base al suono della voce. Altamente sicuro, è difficile da replicare.

I vantaggi dell'autenticazione biometrica sono l'alto grado di sicurezza e la comodità d'uso, grazie all'eliminazione della necessità di ricordare password o PIN. Tuttavia, i costi elevati per implementare questo metodo e le perplessità degli utenti a condividere informazioni biometriche possono rappresentare svantaggi.

I vantaggi nell'abbandonare completamente le password

Credits Shutterstock

Una volta saggiati tutti i pro e i contro di queste tecnologie, possiamo concludere che abbandonare le password rappresenta una sfida significativa ma anche un'opportunità per migliorare la sicurezza online. Infatti, le password sono vulnerabili ad attacchi come il phishing, il cracking e il furto di dati. Abbandonare le password elimina queste vulnerabilità e riduce il rischio di accessi non autorizzati agli account delle vittime.

Le password complesse e la necessità di ricordarle possono essere frustranti per gli utenti. L'utilizzo di alternative alle password, come l'autenticazione biometrica, può semplificare notevolmente l'esperienza utente, eliminando la necessità di ricordare e inserire password complesse.

L'eliminazione delle password può ridurre i costi di supporto associati a problemi come reset delle password dimenticate, account bloccati e di sicurezza derivanti da password deboli o rubate.

Oggi le password sono sia scomode che insicure tanto che molte grandi aziende hanno in programma di eliminarle gradualmente

L'abbandono delle password apre la strada a una maggiore diversificazione delle tecniche di autenticazione multi-fattore. Ciò consente alle organizzazioni di adottare un'ampia gamma di metodi di autenticazione, inclusi fattori biometrici, chiavi di sicurezza fisiche, autenticazione a più passaggi e altro ancora.

È importante notare che l'abbandono completo delle password potrebbe non essere adatto per tutte le organizzazioni o contesti. Potrebbe essere necessario un approccio graduale, implementando nuove tecnologie di autenticazione insieme alle password tradizionali, fino a quando le nuove tecnologie non saranno ampiamente adottate e considerate affidabili.

Per saperne di più:Sicurezza informatica: guida alla navigazione sicura sul web